今回から各論として、NIST Privacy Framework(以下PF)における、個別のFunctionについて書いていこうと思います。自分が検討する課程で躓いた所や、調べてみて理解が深まった所に重点を置いて書いていくので、これからPFを使う皆さんの参考になれば嬉しいです。

0.目次

- 総論

- IDENTIFY-P 本稿

- GOVERN-P

- CONTROL-P

- COMMUNICATE-P

- PROTECT-P

- 番外編 Tier評価

1.Function

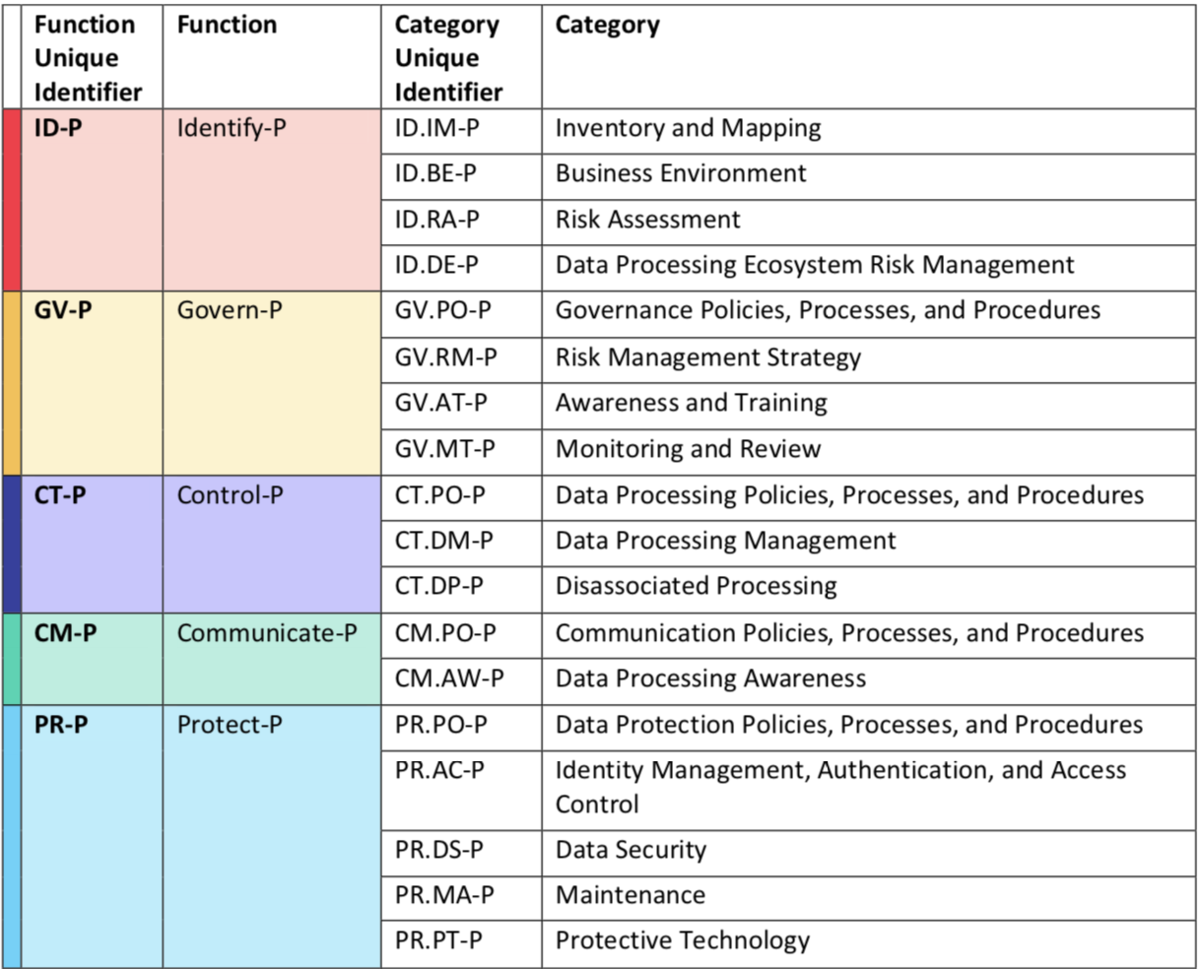

赤色で表示されているのが、今回取り上げるIdentify-Pです。IPAの日本語訳では「特定」と翻訳されることになると思います。*1

出典:NIST

Identify-Pは前提事項の整理や、環境の理解に関する項目が多いです。NIST PFの解説でも以下の通り記載されていて、プライバシーリスクを管理するための土台として位置付けられています。

Identify-P – Develop the organizational understanding to manage privacy risk for individuals arising from data processing.

出典:NIST

2.Category

NIST PFではIDENTIFY-Pに紐づくCategoryとして、以下の4つが挙げられています。

- Inventory and Mapping

- Business Environment

- Risk Assessment

- Data Processing Ecosystem Risk Management

ここではCategoryの相互関係を理解すると、全体感を持てて良いと思うので解説を加えます。すなわち…

Inventory and Mappingによる社内環境の整理

↓

Business Environmentによる社外環境の整理

↓

それらを踏まえてちゃんとRisk Assessmentをしましょう

というのがIDENTIFY-Pの大きな流れです。結構わかりやすいですよね。IDENTIFY-Pの4つ目に"Data Processing Ecosystem Risk Management"が入っているせいで、この大きな流れに基づく理解が阻害されている感じがします。

このData Processing Ecosystemとかって単語は(確か)世間的にサプライチェーンリスクについての注目が高まってきた時期からNISTがよく使っているもので、大きくは社外環境("Business Environment")に含めて理解して良いものだと思います。社外環境の要素のうち、とりわけ注意が必要なので外出ししているのかな。

3.SubCategory

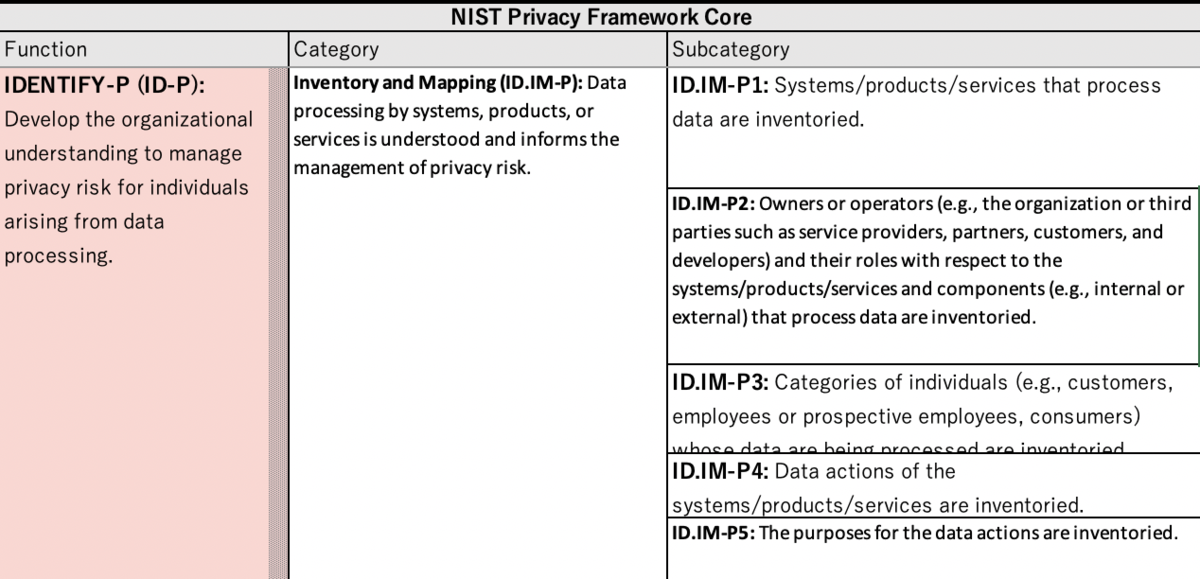

IDENTIFY-PのCategoryには4つの項目が存在することを上で説明しましたが、各Categoryにはさらに複数個のSubCategoryが記載されています。

出典:NIST

数がちょっと多いので、Categoryの単位で注目すべきSubCategoryをピックアップして解説します。

Inventory and Mapping

ID.IM-P1: Systems/products/services that process data are inventoried.*2

ここでは、データを処理するSystems/products/services単位で台帳管理することを求めています。台帳というと、情報資産台帳に代表されるように非常に退屈で事務的なものに感じますが、

- Systems/products/services単位で管理する

- 後述のRisk Assessmentと紐づける

ことで、ビジネス分析的な色合いが出てきて個人的にはかなり好きな作業です。プライバシー的観点から自社のビジネスを整理した、1冊のカタログが出来上がるようなイメージです。あるSystems/products/servicesについて検討する際には、都度このカタログをめくって背景事情を思い出し、解決後には必要に応じて追記をするようにしています。

Business Environment

ID.BE-P1: The organization’s role(s) in the data processing ecosystem are identified and communicated.

自社も含めた社外環境において、自社がどのような役割を果たしており、どのような責任を果たしていくのかについて特定/伝達することについての項目です。Business Environmentに関する項目は、多くの企業が「個人情報保護方針」等でうたっていることが多い部分かと思います。

しかし「個人情報保護方針」等は記載内容の抽象度が高く、また非常に短い文言で構成されることが多いため、数年前に作った「個人情報保護方針」がそのまま放置され、更新もしていないという状況に陥りがちではないでしょうか?

NIST PFはTIerという成熟度(のようなもの)により4段階で評価されることは総論で解説しました。

Tier1:Partial → 個別的で受動的な対応

Tier2:Risk Informed → 暗黙知に基づく対応

Tier3:Repeatablez → 形式知に基づく対応

Tier4:Adaptive → 継続的改善に基づく対応

「数年前に作った「個人情報保護方針」がそのまま放置され、更新もしていないという状況」であれば、評価は良くてTier3、形骸化しているという状況を誠実に評価すればTier1-2になるかと思います。しかし、「個人情報保護方針」はかなり上位の文書であり頻繁に更新するというのは不適切です。

そこで、自社のセキュリティ/プライバシーに関する取り組みを、対外的に情報発信するページを設けて、社外環境の変化に合わせてそちらを定期的に更新していくというのが一つの方法です。主だった所を例として挙げてみます。

- Google:セーフティセンター

- Apple:プライバシー

- Facebook:プライバシー基本ガイド

- Amazon:セキュリティ&プライバシー

- Z HOLDINGS:セキュリティ・プライバシー

- LINE:セキュリティ&プライバシー

Risk Assessment

ID.RA-P4: Problematic data actions, likelihoods, and impacts are used to determine and prioritize risk.

これはまさに、リスクアセスメントをしましょうという項目です。

GDPR関連のガイドラインでは(法律上DPIAが求められていることに起因して)いくつかガイドラインやリスクアセスメントシートを公開しているものがあります。

ただ個人的にはこれらのアセスメントシートはあまり使いやすい感じはせず、記入していても読み返しても楽しいと感じることは無いですね。他方で、自社で使っているアセスメントシートは(まだ改良の余地はありつつも)結構気に入っています。個人情報を多く取り扱っている大手のIT企業が、自社のアセスメントシートを(多少ぼやかすにしても)もっと公開してくれれば良いのになとは感じます。

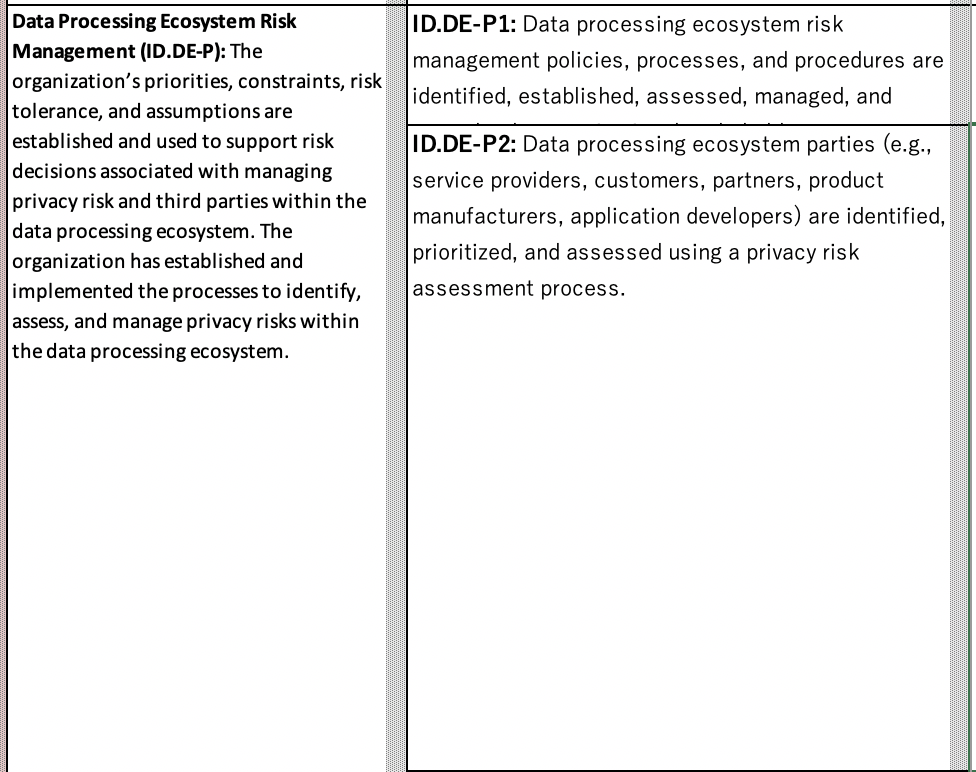

Data Processing Ecosystem Risk Management

ID.DE-P3: Contracts with data processing ecosystem parties are used to implement appropriate measures designed to meet the objectives of an organization’s privacy program.

ここの項目は、既にセキュリティや法務の文脈で「委託先管理」として実施していることと類似するものが非常に多いと思います。NIST PFもそのことを認識していて、セキュリティとの関連性が高い項目は、セルの右辺をグレーで色付けしています。

出典:NIST

この辺りは既に存在する委託先管理のルールに、プライバシー的な観点から補充を行うのが効率的で良いと思います。

--------------------------------------

以上です。